Bài giảng Cơ sở dữ liệu - Chương 5, Phần 2: Bảo mật và an toàn dữ liệu - Phạm Nguyên Thảo

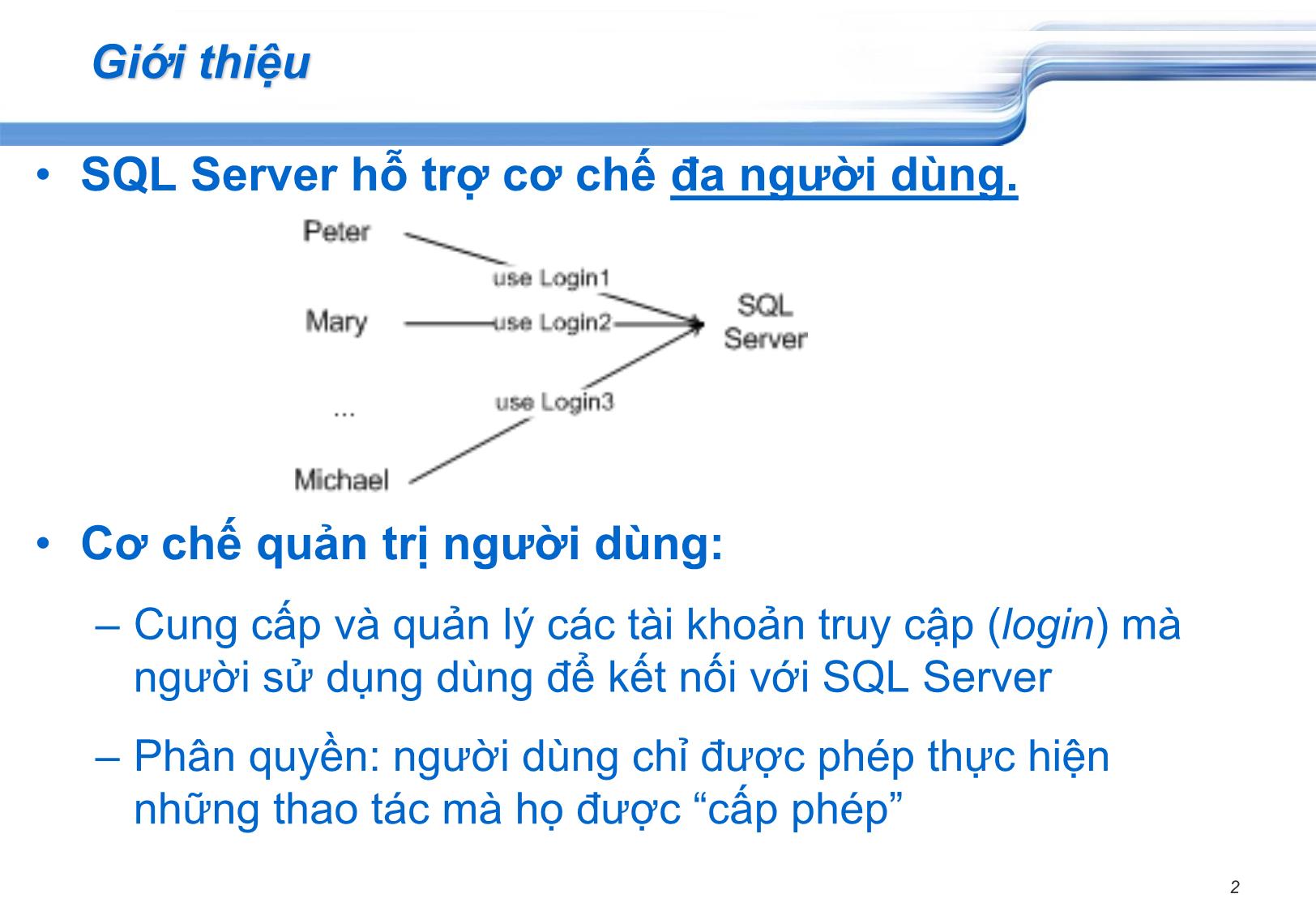

Cơ chế quản trị người dùng:

– Cung cấp và quản lý các tài khoản truy cập (login) mà

người sử dụng dùng để kết nối với SQL Server

– Phân quyền: người dùng chỉ được phép thực hiện

những thao tác mà họ được “cấp phép”3

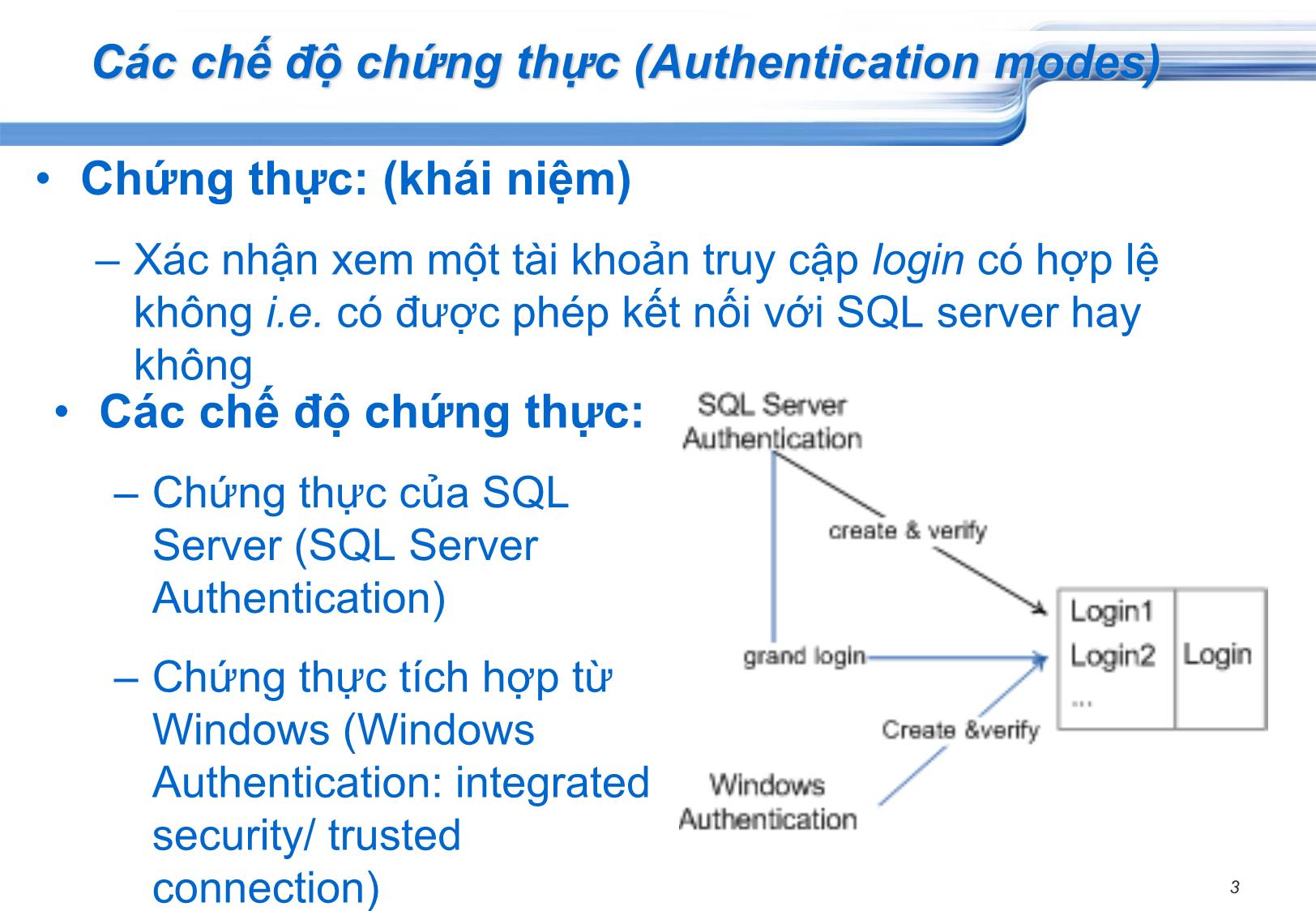

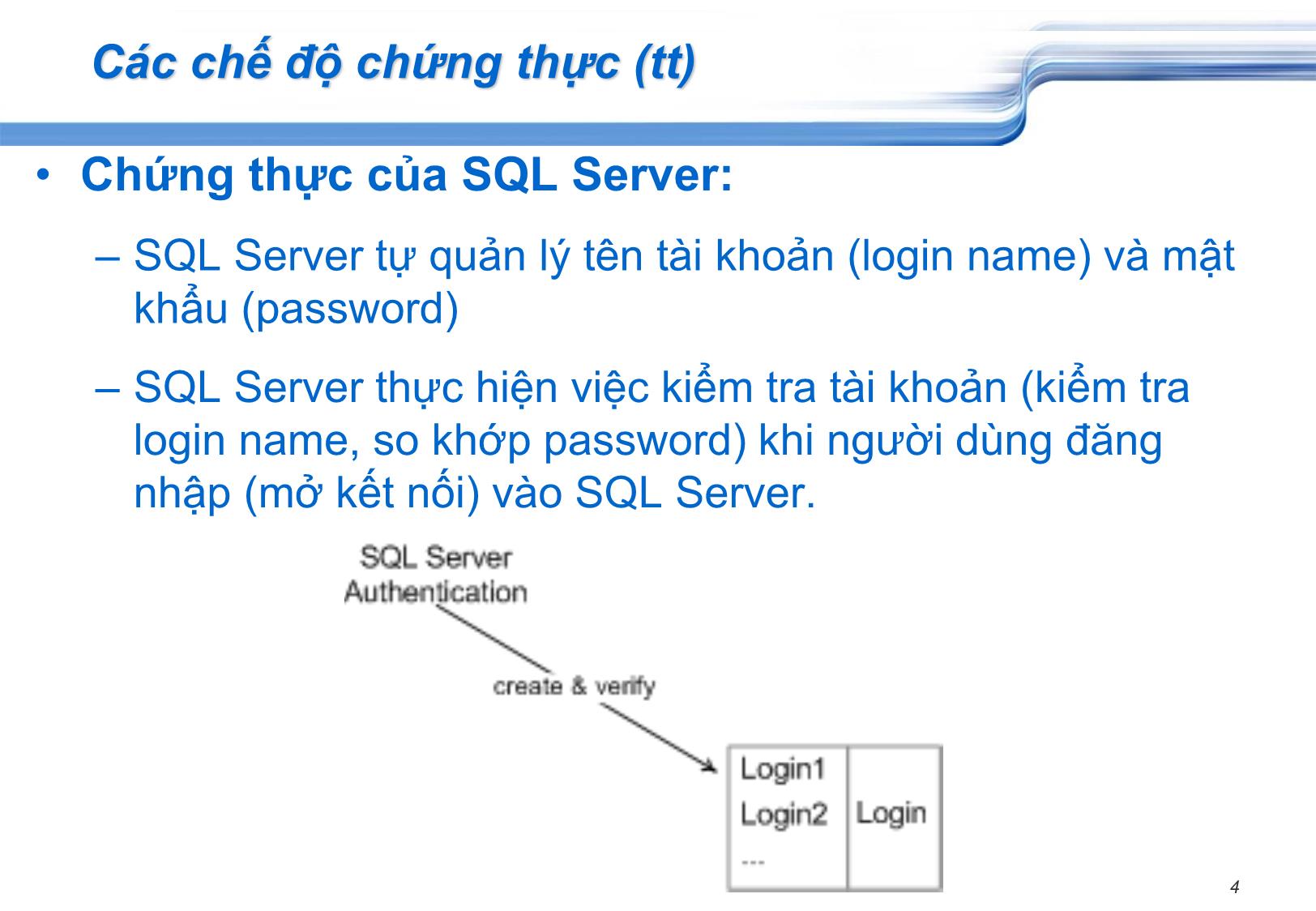

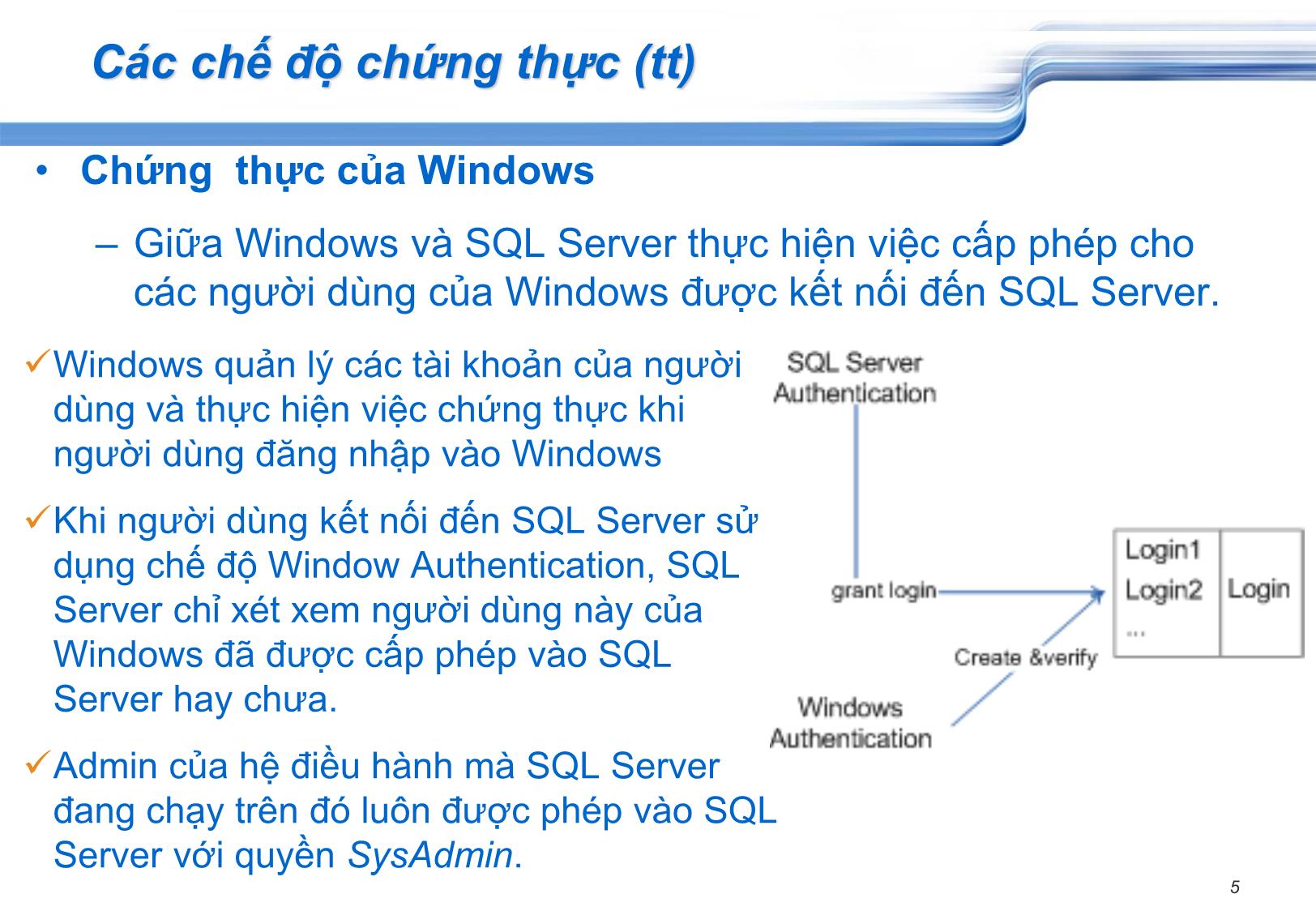

Các chế độ chứng thực (Authentication modes)

Chứng thực: (khái niệm)

– Xác nhận xem một tài khoản truy cập login có hợp lệ

không i.e. có được phép kết nối với SQL server hay

không

Bài giảng Cơ sở dữ liệu - Chương 5, Phần 2: Bảo mật và an toàn dữ liệu - Phạm Nguyên Thảo trang 1

Bài giảng Cơ sở dữ liệu - Chương 5, Phần 2: Bảo mật và an toàn dữ liệu - Phạm Nguyên Thảo trang 2

Bài giảng Cơ sở dữ liệu - Chương 5, Phần 2: Bảo mật và an toàn dữ liệu - Phạm Nguyên Thảo trang 3

Bài giảng Cơ sở dữ liệu - Chương 5, Phần 2: Bảo mật và an toàn dữ liệu - Phạm Nguyên Thảo trang 4

Bài giảng Cơ sở dữ liệu - Chương 5, Phần 2: Bảo mật và an toàn dữ liệu - Phạm Nguyên Thảo trang 5

Tải về để xem đầy đủ hơn

File đính kèm:

bai_giang_co_so_du_lieu_chuong_5_phan_2_bao_mat_va_an_toan_d.pdf

bai_giang_co_so_du_lieu_chuong_5_phan_2_bao_mat_va_an_toan_d.pdf